DITOR

系统工具

系统工具

DITOR脱壳软件是面向安卓逆向领域打造的免费工具,支持一键脱壳、批量处理,为后续的代码分析、漏洞挖掘、功能修改提供基础,从内存中提取出解密后的完整DEX文件,通关逆向工具正常读取和分析,还原App真实代码。

版本混淆或错误信息:网络上可能存在对旧版、修改版或功能受限版DITOR的误传。您看到的“没有悬浮窗”版本,可能是非官方修改版、早期测试版,或者是信息来源错误。

配置或权限问题:在极少数情况下,如果设备的系统设置(如权限管理、悬浮窗权限被禁用)或Xposed/LSPosed框架配置异常,可能导致悬浮窗无法正常显示。但这属于异常情况,而非软件的正常设计。

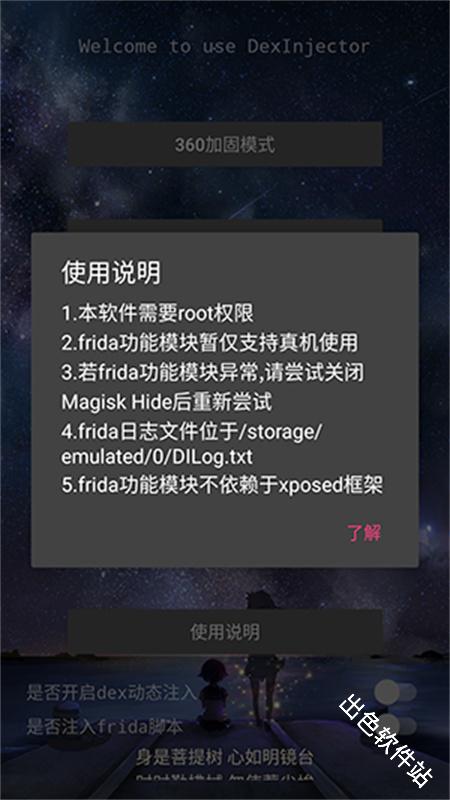

功能模块差异:有资料提到DITOR的frida功能模块不依赖Xposed框架,但这与悬浮窗功能是两个独立的模块。悬浮窗是主应用的UI交互方式,与底层的Hook技术(如frida或Xposed)无关。

准备工作:

由于脱壳操作涉及系统底层权限,使用前需确保设备已获取root权限,且frida功能模块仅支持真机使用。若frida功能异常,可尝试关闭Magisk Hide后重新操作。

此外,建议在虚拟机中运行,以保障主机系统安全。同时,需配合LSPosed框架使用,在框架中勾选DITOR模块使其生效。

脱壳流程:

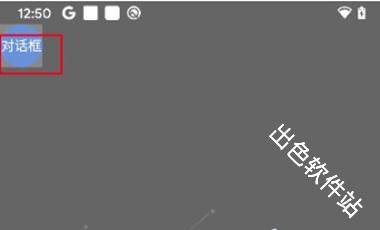

打开DITOR App,选择脱壳模式(如通用1模式),输入目标App名称进行筛选,选中要脱壳的App。点击后软件会自动启动该App,并在左上角生成悬浮窗。

点击悬浮窗中的“一键脱壳(getDex)”选项,等待脱壳完成,脱壳后的Dex文件存放在“/data/user/0/包名/files/cookie_dump/”路径下。

注意事项:

软件运行依赖root权限,获取root权限可能会使设备失去保修资格,还可能带来安全风险,操作前需谨慎考虑。

frida日志文件位于“/storage/emulated/0/DILog.txt”,可用于故障排查和操作记录查看。

1.获取App后,使用MT管理器检测是否加固。发现其采用2021年版数字加固,属较弱防护,具备脱壳可行性。

2.选用DITOR(v3.5)作为脱壳工具,该工具基于Xposed框架,需在LSPosed中启用并勾选模块方可生效。

3.启动DITOR应用,进入主界面准备配置脱壳参数,确保目标App环境已就绪。

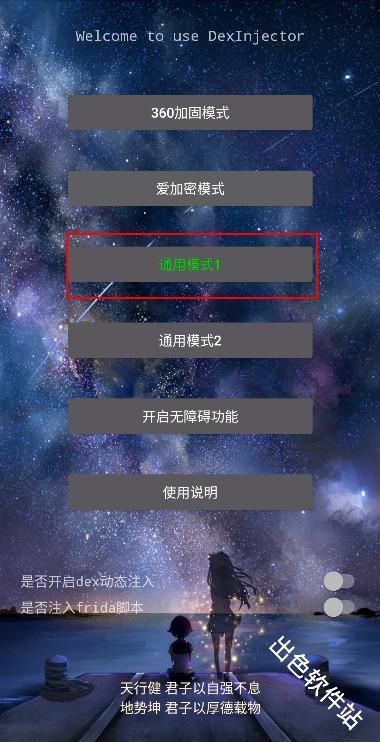

4.选择“通用1”脱壳模式,兼容性强,适用于多数内存加载型Dex,随后选定目标App。

5.点击启动按钮,DITOR将自动拉起目标应用,为后续内存Hook与Dex提取做准备。

6.App启动后,左上角出现悬浮窗,点击后选择“一键脱壳(getDex)”,触发内存Dex导出流程。

7.等待片刻完成脱壳,原始Dex文件将保存至路径:/data/user/0/包名/files/cookie_dump/,可供反编译分析。

多种脱壳模式:

支持360加固模式、爱加密模式,还提供通用模式1和通用模式2。

这些模式能适应不同类型的应用加固技术,无论是常见的数字加固,

还是其他复杂的加密方式,都能有效应对,满足多样化的脱壳需求。

动态解密:

具备动态解密被加固保护应用程序的能力,脱壳后应用代码可被Jadx、GDA等常规逆向工具读取,

方便用户进一步分析应用的内部逻辑、结构以及功能实现,为安卓应用的逆向工程提供有力支持。